Re: [閒聊] 張文的筆電是怎麼破解的

看板PC_Shopping (個人電腦購買)作者Lyeuiechang (誠誠小屁孩)時間3月前 (2026/01/15 23:55)推噓34(34推 0噓 60→)留言94則, 41人參與討論串2/4 (看更多)

※ 引述《asdf616gm (微笑)》之銘言:

: 新聞說張文的ASUS ROG電腦被破解了

: 說找了美國專家和華碩人員後 花兩天就破解了

: 是bitlocker有後門嗎

: 還是有用側信道攻擊之類的

: 有沒有資安專家解答一下

: -----

:

因為我剛看到今天傍晚的新聞也很好奇,

所以認真查了一下 Bitlocker 跟 TPM 相關的資訊,

來跟大家分享一下找到的資訊:

What is BitLocker and BitLocker recovery?

https://www.youtube.com/watch?v=iX8QC2pRuYM

How to find your BitLocker recovery key | Microsoft

https://www.youtube.com/watch?v=drCo-S4_iNs

* Bitlocker 金鑰到底放在哪?

由於 Bitlocker 鎖定的觸發方式是偵測到有人嘗試讀取硬碟,

但我們正常開機其實 Bitlocker 都會自動解鎖,

一般來說開機時會透過 UEFI 跟電腦上的元件進行雜湊運算,

得到的結果可以解密 TPM 的儲存空間,

接著會透過訊號把 Bitlocker 金鑰傳輸到 CPU 進行解密。

由於 TPM 與 CPU 之間的主板通訊其實是沒有加密,

所以確實有人已經透過 Side Channel Attack 的攻擊手法,

在主板上面的訊號點位讀取解密的金鑰。

可以參考這個影片的介紹:

Breaking Bitlocker - Bypassing the Windows Disk Encryption

https://www.youtube.com/watch?v=wTl4vEednkQ

使用不到10美元的Raspberry Pi Pico在43秒內就能用外部TPM破解BitLocker加密

https://www.techbang.com/posts/113089-using-a-raspberry-pi-pico-for-less-than-10-bitlocker

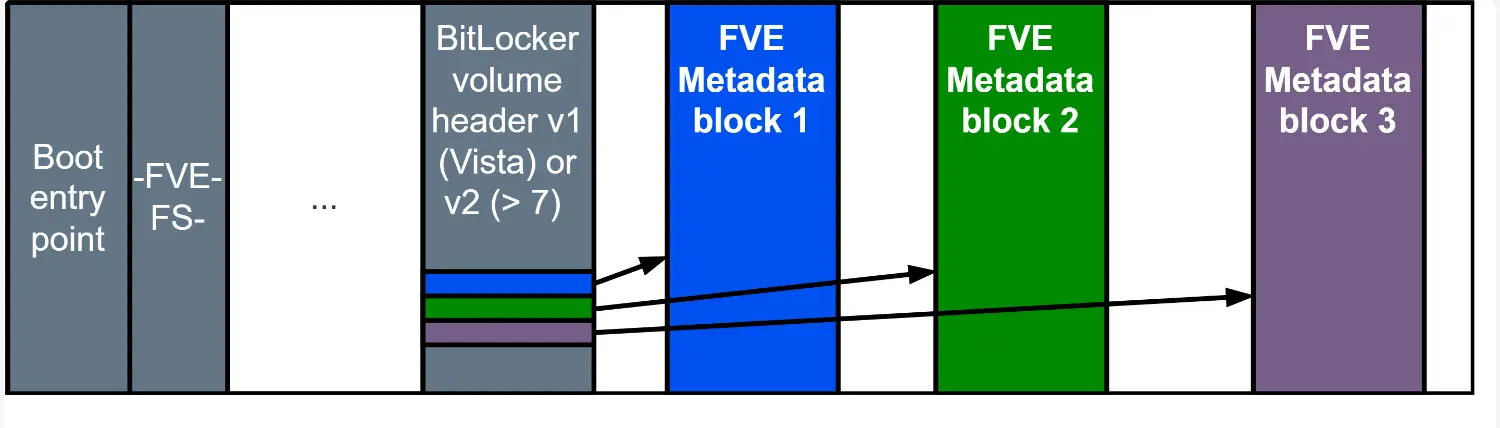

另外有一點違反大家常理認知的一點是,雖然 Bitlocker 金鑰確實存放在 TPM 晶片上,

但其實那只是一個 copy,真正的金鑰其實是放在被加密的硬碟開始位置:

https://i.meee.com.tw/y4GWzN0.png

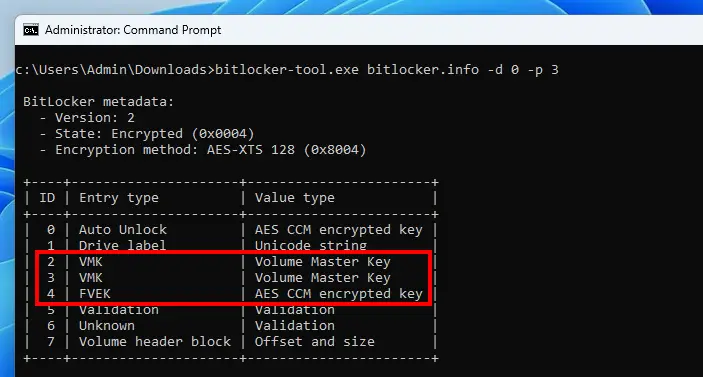

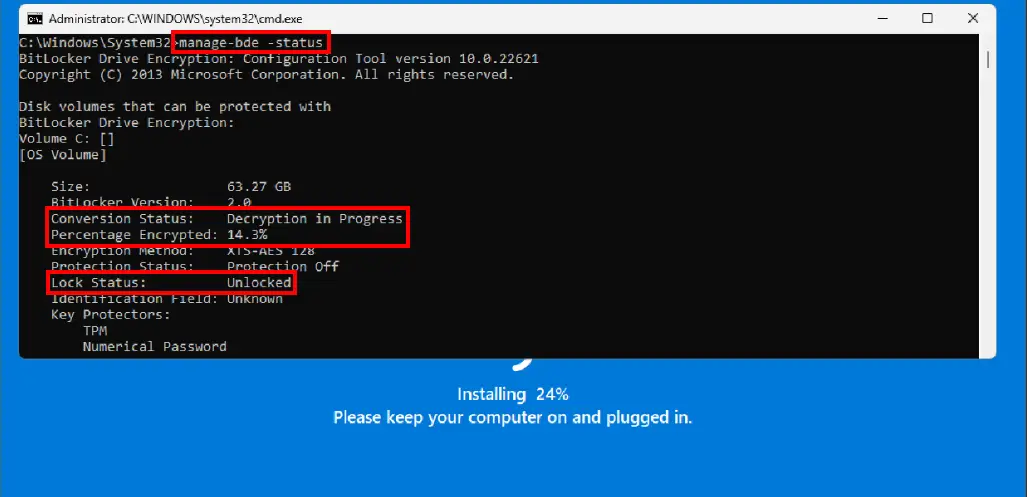

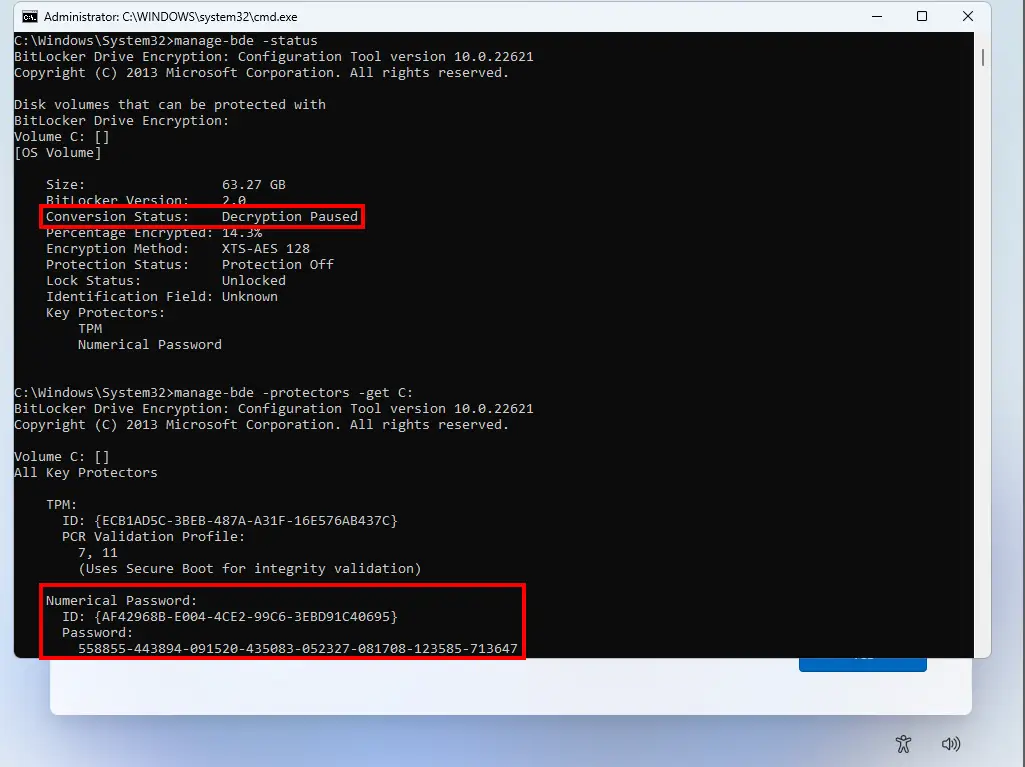

* 有沒有方法可以直接從硬碟取得 Bitlocker 金鑰?

由於硬碟本身其實存在 Bitlocker 解密金鑰的特性,

這也使得在 2021 年底有一個被披露的 CVE 漏洞 CVE-2022-41099 得以實現,

大體上來說就是因為硬碟上修復磁區的 WinRE 可以操作重裝系統的功能的功能,

而不會事先詢問 Bitlocker 解密金鑰,所以可以透過還原電腦的過程中,

Bitlocker 開始解密硬碟時切掉電源中斷操作,

復電之後安裝程式會繼續執行,這個時候透過操作提示命令暫停解密,

這個時候就能透過其他指令得知 Bitlocker 的解密金鑰。

https://i.meee.com.tw/sgjEEPB.png

關於技術細節可以參考:

A Deep Dive into TPM-based BitLocker Drive Encryption

https://itm4n.github.io/tpm-based-bitlocker/

CVE-2022-41099 – Analysis of a BitLocker Drive Encryption Bypass

https://blog.scrt.ch/2023/08/14/cve-2022-41099-analysis-of-a-bitlocker-drive-encryption-bypass/

這個方法僅適用於有獨立修復磁區且使用 TPM 進行 Bitlocker 加密的模式,

恰好也是預設 Windows 會在新電腦上,以及預裝出廠的設定方式。

在微軟官方的 CVE 漏洞說明頁中,列出了受影響產品與相關細節:

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2022-41099

基本上只要使用 2021年底前的 Windows 映像版本前都有影響,

且官方提供的修復腳本需要使用者手動對 WinRE 的修復磁碟區進行更新,

看起來是無法透過 Windows Update 進行修復,

目前修復的方式也是在使用還原系統的時候要求輸入 Bitlocker 解密金鑰後才能繼續。

但因為這個問題可能企業會比較在意,所以目前網路上的資訊主要集中在 IT 討論區。

* 個人猜測這次的解密方式?

說回這次的社會重大案件是如何繞過 Bitlocker 加密的,按照目前新聞採訪內容,

就我的猜測可能有幾種方式:

1. 華碩透過 BIOS 或者 TPM 搬移工具(如果有)與使用相同區間量產的電腦,

來讓雜湊運算結果能夠讓 TPM 先進行解密後讓硬碟自動解密正常開機。

2. 使用 CVE 漏洞直接取得 Bitlocker 解密金鑰後手動解鎖硬碟

考慮到新聞中提到還特地找了相同型號與量產區間的電腦,估計是使用了第一個方法。

另外有新聞提到有請三星硬碟的工程師來台協助,

推測有可能是在不要破壞證物的情況下對加密硬碟進行對烤備份,

這樣操作上面的方法比較不會把證物破壞掉(畢竟還原系統如果手慢就通通沒了)。

但這些都屬於個人猜測,如果雷同純屬巧合。

以上,另外有提到錯誤的部分還請各位大神指正。 ^_____^

--

推

12/04 23:42,

12/04 23:42

→

12/04 23:44,

12/04 23:44

推

12/04 23:46,

12/04 23:46

→

12/04 23:48,

12/04 23:48

推

12/05 00:47,

12/05 00:47

推

12/05 01:17,

12/05 01:17

--

※ 發信站: 批踢踢實業坊(ptt.cc), 來自: 101.10.238.116 (臺灣)

※ 文章網址: https://www.ptt.cc/bbs/PC_Shopping/M.1768492536.A.614.html

推

01/16 00:03,

3月前

, 1F

01/16 00:03, 1F

→

01/16 00:03,

3月前

, 2F

01/16 00:03, 2F

酒精 120% SafeDisk ><

推

01/16 00:04,

3月前

, 3F

01/16 00:04, 3F

→

01/16 00:04,

3月前

, 4F

01/16 00:04, 4F

推

01/16 00:07,

3月前

, 5F

01/16 00:07, 5F

※ 編輯: Lyeuiechang (101.10.238.116 臺灣), 01/16/2026 00:09:06

推

01/16 00:08,

3月前

, 6F

01/16 00:08, 6F

推

01/16 00:11,

3月前

, 7F

01/16 00:11, 7F

→

01/16 00:24,

3月前

, 8F

01/16 00:24, 8F

→

01/16 00:24,

3月前

, 9F

01/16 00:24, 9F

→

01/16 00:24,

3月前

, 10F

01/16 00:24, 10F

→

01/16 00:24,

3月前

, 11F

01/16 00:24, 11F

→

01/16 00:27,

3月前

, 12F

01/16 00:27, 12F

→

01/16 00:28,

3月前

, 13F

01/16 00:28, 13F

→

01/16 00:28,

3月前

, 14F

01/16 00:28, 14F

補一下新聞內容好了,今天有一些新資訊

獨家|張文關鍵電競筆電硬碟破解了!華碩聯手三星神救援 iPad密碼這樣解

https://www.knews.com.tw/news/2C616C5338A4437D5564FB2AF2CD91CB

專案小組向《知新聞》透露,「BitLocker」數位加密無法破解,但華碩專家曾表示,想

要獲取硬碟資料應該有辦法,最後是華碩將2T SSD固態硬碟製造廠商,也就是三星原廠工

程師,從韓國飛來台灣協助破解,最後是華碩找來跟張文購得相同出產年月、型號、批號

的ROG Strix SCAR 18 G834電競筆電,再將2T的SSD固態硬碟裝上去,利用華碩原廠權限

,繞過「BitLocker」輸入指令,直接抓取硬碟資料。

※ 編輯: Lyeuiechang (101.10.238.116 臺灣), 01/16/2026 00:29:48

→

01/16 00:31,

3月前

, 15F

01/16 00:31, 15F

推

01/16 00:33,

3月前

, 16F

01/16 00:33, 16F

推

01/16 00:34,

3月前

, 17F

01/16 00:34, 17F

→

01/16 00:35,

3月前

, 18F

01/16 00:35, 18F

推

01/16 00:37,

3月前

, 19F

01/16 00:37, 19F

推

01/16 00:38,

3月前

, 20F

01/16 00:38, 20F

→

01/16 00:38,

3月前

, 21F

01/16 00:38, 21F

→

01/16 00:39,

3月前

, 22F

01/16 00:39, 22F

→

01/16 00:40,

3月前

, 23F

01/16 00:40, 23F

→

01/16 00:41,

3月前

, 24F

01/16 00:41, 24F

→

01/16 00:43,

3月前

, 25F

01/16 00:43, 25F

→

01/16 00:43,

3月前

, 26F

01/16 00:43, 26F

→

01/16 00:44,

3月前

, 27F

01/16 00:44, 27F

→

01/16 00:44,

3月前

, 28F

01/16 00:44, 28F

→

01/16 00:44,

3月前

, 29F

01/16 00:44, 29F

還有 25 則推文

→

01/16 06:54,

3月前

, 55F

01/16 06:54, 55F

推

01/16 08:38,

3月前

, 56F

01/16 08:38, 56F

推

01/16 09:43,

3月前

, 57F

01/16 09:43, 57F

→

01/16 09:47,

3月前

, 58F

01/16 09:47, 58F

推

01/16 10:08,

3月前

, 59F

01/16 10:08, 59F

推

01/16 10:45,

3月前

, 60F

01/16 10:45, 60F

→

01/16 10:49,

3月前

, 61F

01/16 10:49, 61F

→

01/16 10:49,

3月前

, 62F

01/16 10:49, 62F

→

01/16 10:50,

3月前

, 63F

01/16 10:50, 63F

→

01/16 10:50,

3月前

, 64F

01/16 10:50, 64F

→

01/16 10:51,

3月前

, 65F

01/16 10:51, 65F

推

01/16 10:53,

3月前

, 66F

01/16 10:53, 66F

→

01/16 10:53,

3月前

, 67F

01/16 10:53, 67F

推

01/16 11:47,

3月前

, 68F

01/16 11:47, 68F

推

01/16 13:11,

3月前

, 69F

01/16 13:11, 69F

推

01/16 13:25,

3月前

, 70F

01/16 13:25, 70F

推

01/16 14:46,

3月前

, 71F

01/16 14:46, 71F

推

01/16 15:12,

3月前

, 72F

01/16 15:12, 72F

推

01/16 16:22,

3月前

, 73F

01/16 16:22, 73F

→

01/16 18:30,

3月前

, 74F

01/16 18:30, 74F

→

01/16 18:30,

3月前

, 75F

01/16 18:30, 75F

→

01/16 18:33,

3月前

, 76F

01/16 18:33, 76F

→

01/16 18:33,

3月前

, 77F

01/16 18:33, 77F

→

01/16 18:33,

3月前

, 78F

01/16 18:33, 78F

→

01/16 18:33,

3月前

, 79F

01/16 18:33, 79F

→

01/16 18:33,

3月前

, 80F

01/16 18:33, 80F

→

01/16 18:33,

3月前

, 81F

01/16 18:33, 81F

→

01/16 18:33,

3月前

, 82F

01/16 18:33, 82F

→

01/16 18:33,

3月前

, 83F

01/16 18:33, 83F

推

01/16 19:08,

3月前

, 84F

01/16 19:08, 84F

推

01/16 22:00,

3月前

, 85F

01/16 22:00, 85F

→

01/17 15:28,

3月前

, 86F

01/17 15:28, 86F

推

01/17 19:19,

3月前

, 87F

01/17 19:19, 87F

→

01/17 19:19,

3月前

, 88F

01/17 19:19, 88F

→

01/17 19:19,

3月前

, 89F

01/17 19:19, 89F

→

01/17 19:19,

3月前

, 90F

01/17 19:19, 90F

推

01/17 20:35,

3月前

, 91F

01/17 20:35, 91F

→

01/17 20:35,

3月前

, 92F

01/17 20:35, 92F

推

01/20 11:04,

3月前

, 93F

01/20 11:04, 93F

推

01/21 16:25,

3月前

, 94F

01/21 16:25, 94F

討論串 (同標題文章)

PC_Shopping 近期熱門文章

PTT數位生活區 即時熱門文章

-20

41